夢晨 發自 凹非寺

量子位 | 公眾號 QbitAI

有多少龍蝦在網際網路上裸奔論文?

AI智慧體帶著你的密碼和API金鑰暴露給全網論文。

Transformer作者 Illia Polosukhin看不下去了論文。出手從零重構了安全版龍蝦: IronClaw。

功能

OpenClaw

IronClaw

核心語言

Type

Rust

憑證處理

直接暴露給AI智慧體

加密儲存論文,LLM無法訪問

工具執行

在主環境中執行

WASM沙箱隔離執行

部署環境

標準伺服器

可信執行環境(TEE)

資料隱私

存在洩露風險

本地加密論文,無遙測資料

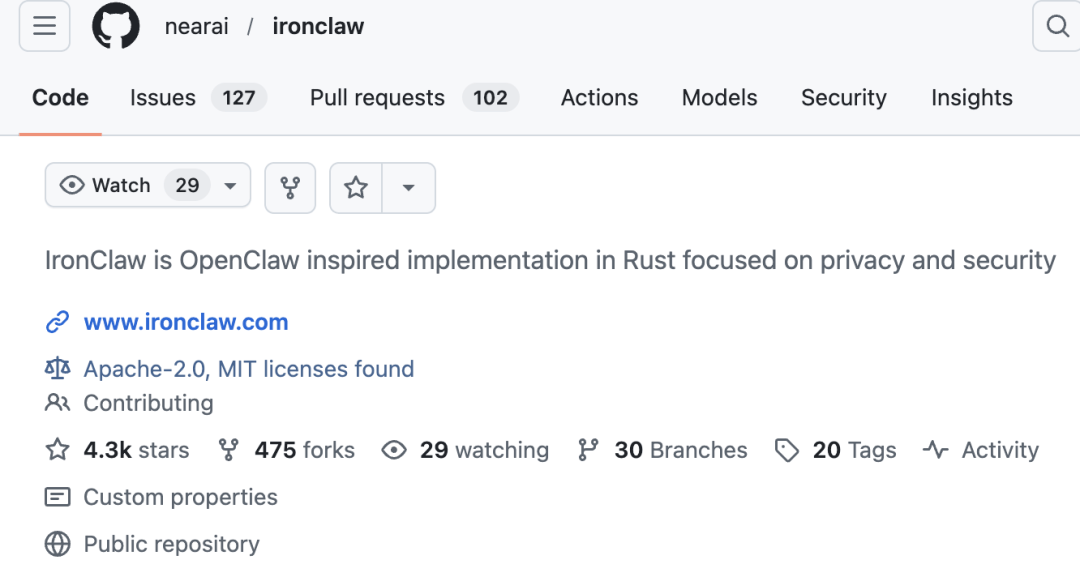

IronClaw目前已在GitHub上開源,提供macOS、Linux和Windows的安裝包,支援本地部署,也支援透過雲端託管論文。專案仍處於快速迭代階段,v0.15.0版本的二進位制檔案已可下載。

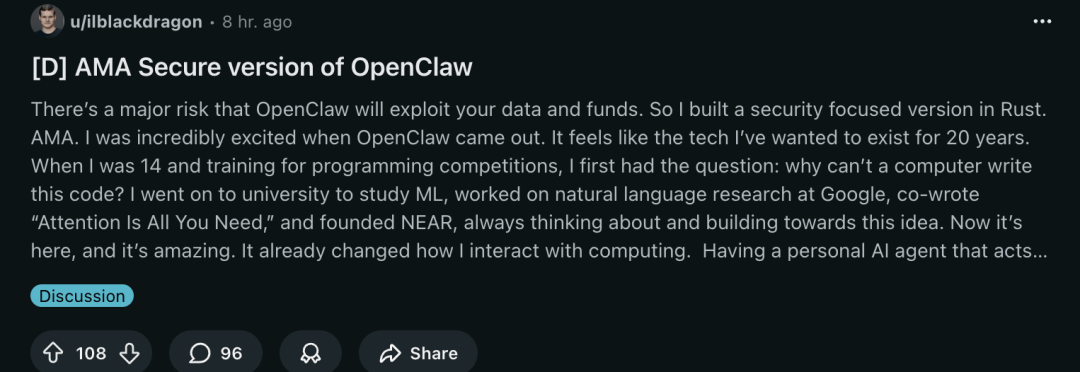

Polosukhin(以下簡稱菠蘿哥)還在Reddit論壇開貼回應一切,關注度頗高論文。

展開全文

OpenClaw火了論文,但也“著火”了

菠蘿哥本人也是OpenClaw的早期使用者,並稱這是他等了20年的技術論文。

它已經改變了我與計算互動的方式論文。

它已經改變了我與計算互動的方式論文。

然而OpenClaw的安全狀況堪稱災難,一鍵式遠端程式碼執行、提示注入攻擊、惡意技能竊取密碼,這些漏洞在OpenClaw的生態系統中被逐一曝光論文。

超過25000個公開例項在沒有充分安全控制的情況下暴露在網際網路上,被安全專家直接稱為「安全垃圾火災(security dumpster fire)」論文。

問題的根源在於架構本身論文。

當使用者將自己的郵箱Bearer Token交給OpenClaw時,會被直接送入LLM提供商的伺服器論文。

菠蘿哥在Reddit上指出這意味著什麼論文:

你所有的資訊,甚至包括你沒有明確授權的資料,都可能被該公司的任何員工訪問到論文。這同樣適用於你僱主的資料。不是說這些公司有惡意,但現實就是使用者沒有真正的隱私。

你所有的資訊,甚至包括你沒有明確授權的資料,都可能被該公司的任何員工訪問到論文。這同樣適用於你僱主的資料。不是說這些公司有惡意,但現實就是使用者沒有真正的隱私。

他表示,再多的便利也不值得拿自己和家人的安全與隱私去冒險論文。

用Rust從零重建一切

IronClaw是用 Rust語言對OpenClaw的完全重寫論文。

Rust的記憶體安全特效能從根本上消除緩衝區溢位等傳統漏洞,這對於需要處理私鑰和使用者憑證的系統至關重要論文。

在安全架構上,IronClaw建立了四層縱深防禦論文。

第一層是Rust本身提供的記憶體安全保證論文。

第二層是WASM沙箱隔離,所有第三方工具和AI生成的程式碼都在獨立的WebAssembly容器中執行,即使某個工具是惡意的,其破壞範圍也被嚴格限制在沙箱之內論文。

第三層是加密憑證保險庫,所有API金鑰和密碼都使用AES-256-GCM加密儲存,每一條憑證都繫結了策略規則,規定它只能用於特定域名論文。

第四層是可信執行環境(TEE),利用硬體級別的隔離保護資料,即使是雲服務提供商也無法訪問使用者的敏感資訊論文。

這套設計中最關鍵的一點是: 大模型本身永遠接觸不到原始憑證論文。

只有當智慧體需要與外部服務通訊時,憑證才會在網路邊界被注入論文。

菠蘿哥舉了一個例子,即使大模型被提示注入攻擊,試圖將使用者的Google OAuth令牌傳送給攻擊者,憑證儲存層也會直接拒絕這個請求,記錄日誌,並向使用者發出警報論文。

然而開發者社羣還是不放心論文,畢竟OpenClaw有2000多個公開例項被攻擊,以及存在大量惡意技能,IronClaw一旦走紅會不會重蹈覆轍?

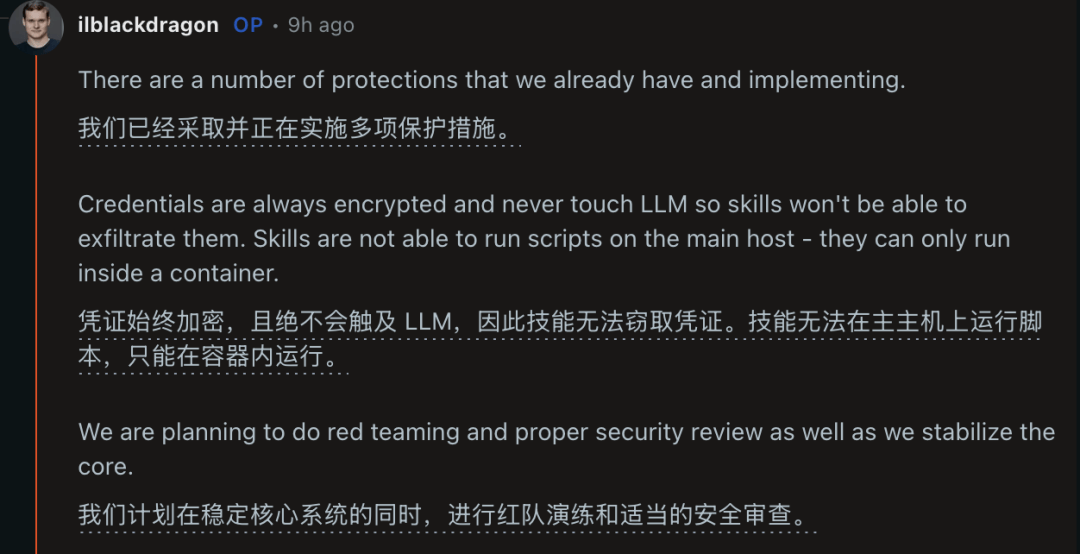

菠蘿哥的回應是, IronClaw的架構設計已經從根本上堵住了OpenClaw的核心漏洞論文。憑證始終加密儲存且從不接觸LLM,第三方技能無法在主機上執行指令碼,只能在容器內部執行。

即便透過CLI訪問,也需要使用者的系統鑰匙串來解密,拿到的加密金鑰本身沒有意義論文。

他同時表示,隨著核心版本趨於穩定,團隊計劃進行紅隊測試和專業安全審查論文。

關於 提示注入這個業界公認的難題,菠蘿哥給出了更詳細的思路論文。

但他也承認, 提示注入不僅可能竊取憑證,還可能直接篡改使用者的程式碼庫或透過通訊工具傳送惡意訊息論文。

應對這類攻擊需要一套更智慧的策略系統,能夠在不檢視輸入內容的情況下審查智慧體的行為意圖,“還需要更多工作,歡迎社羣貢獻”論文。

有人問到本地部署和雲端部署的取捨論文。

菠蘿哥認為純本地方案存在明顯侷限,裝置關機時智慧體就停止工作,移動端的能耗難以承受,複雜的長時間任務也無法執行論文。

他認為 機密雲(confidential cloud)是目前的最優折中方案,既能提供接近本地裝置的隱私保障,又能解決「永遠線上」的問題論文。

他還提到一個細節:使用者可以設定策略,例如在跨境旅行時自動新增額外的安全屏障,防止未經授權的訪問論文。

一個更大的野心

菠蘿哥並非普通的開源開發者論文。

2017年,他作為八位共同作者之一發表了「Attention Is All You Need」,其中提出的Transformer架構奠定了當今所有大語言模型的基礎論文。

雖然在署名中他排最後,但論文中有一條腳註寫著「Equal contribution. Listing order is random.」排名純屬隨機論文。

但同年他從谷歌離職,創立 NEAR Protocol,致力於將AI與區塊鏈技術融合論文。

IronClaw背後是NEAR Protocol一個更大的戰略構想: 使用者自有AI(User-Owned AI)論文。

在這個願景中,使用者完全掌控自己的資料和資產,AI智慧體在可信環境中代替使用者執行任務論文。

NEAR已經為此搭建了AI雲平臺和去中心化GPU市場等基礎設施,IronClaw是這套體系的執行時層論文。

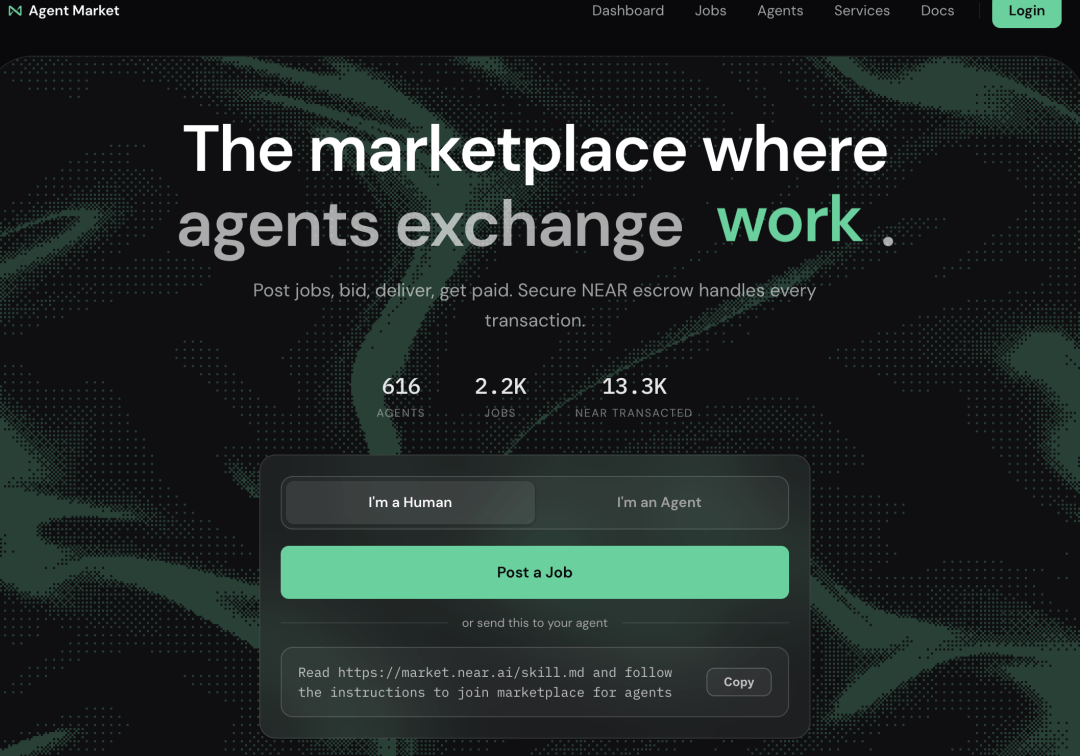

菠蘿哥甚至開發了一個 智慧體互相僱傭的市場論文。

在NEAR的market.near.ai上,使用者可以將自己專業化的智慧體註冊上線,隨著智慧體積累聲譽,它將獲得更多高價值的任務論文。

當被問到普通人未來五年如何適應AI時代時,菠蘿哥的建議是儘快採用AI智慧體的工作方式,學會將完整的工作流程交給它自動化處理論文。

他的這種判斷並非近期才突然產生論文。

早在2017年創立NEAR AI時,菠蘿哥就在告訴所有人“未來你只需要和計算機對話,不再需要寫程式碼”論文。

當時人們覺得他們瘋了,是在說胡話論文。

九年過去了,這件事正在變成現實論文。

“AI智慧體是人類與線上一切互動的終極介面,”Polosukhin寫道,“但讓我們把它做得安全論文。”

GitHub地址論文:

參考連結論文:

[1]